¿Sabías que hay gente que puede monitorearte a través de tu teléfono? El acuerdo resolutorio de la FTC con Retina-X Studios, LLC marca el primer caso de la agencia contra “aplicaciones de acoso o acecho”, también conocidas como “stalkerware” – un programa espía que monitorea secretamente el teléfono inteligente de otra persona.

Retina-X desarrolló y vendió MobileSpy, PhoneSheriff y TeenShield. Estas aplicaciones comparten información detallada sobre tus actividades en tu teléfono inteligente – como historial de llamadas, mensajes de texto, fotos, localización GPS e historial de navegación web – sin tu conocimiento. Estas aplicaciones fueron comercializadas para monitorear niños y empleados, pero en manos de abusadores, permite rastrear los movimientos físicos y actividades en línea de la gente.

De acuerdo a la demanda de la FTC, Retina-X no tomó las medidas necesarias para asegurar que los compradores iban a usar las aplicaciones para propósitos legítimos. De hecho, para instalar las aplicaciones, los compradores a menudo tenían que debilitar las protecciones de seguridad de sus teléfonos inteligente (esta práctica también se conoce como jailbreaking o rooting y permite suprimir las limitaciones impuestas por el fabricante del teléfono y acceder al sistema operativo para instalar software que no está disponible en las tiendas autorizadas). Además, una vez que un comprador instalaba la aplicación en su teléfono, se podía eliminar el icono de modo que uno no podía saber que lo estaban monitoreando. La compañía tampoco mantuvo la seguridad y confidencialidad de los datos, incluida la información de los niños, ni siquiera para los usuarios legítimos.

El acuerdo resolutorio de la FTC establece que Retina-X debe tomar las medidas necesarias para garantizar que las aplicaciones de monitoreo se utilicen únicamente para propósitos legítimos. Además, Retina-X debe destruir todos los datos que ya haya recolectado a través de sus servicios de monitoreo. Y de ahora en adelante, debe establecer un programa integral de seguridad de la información.

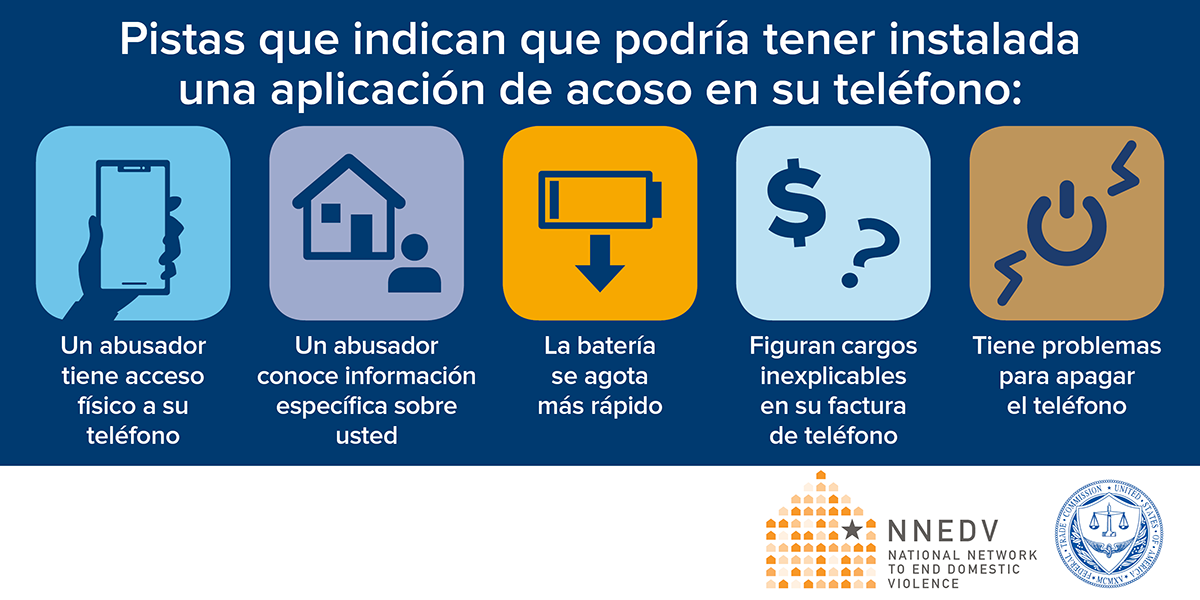

Si crees que alguien podría haber instalado una aplicación de acoso en tu teléfono inteligente, considera los siguientes pasos:

- Verifica si tu teléfono inteligente ha sido objeto de jailbreaking o rooting. Esto permite el control total de tu teléfono por medio del debilitamiento de sus protecciones de seguridad. Las aplicaciones de “verificación de rooting” identifican si tu teléfono inteligente ha sido objeto de jailbreaking o rooting.

- Busca ayuda. Las autoridades y los defensores de víctimas de violencia doméstica te pueden ayudar a identificar el uso indebido de la tecnología y a crear un plan de seguridad. Los funcionarios a cargo del cumplimiento de la ley pueden determinar si tu teléfono tiene instalado un spyware. Los defensores de víctimas de violencia doméstica pueden aconsejarte que preserves las evidencias de abuso antes de que hagas cambios en tu teléfono. En lo posible, comunícate con ellos usando otro aparato diferente en lugar de usar el teléfono que podría tener instalada la aplicación de acoso.

- Consigue un teléfono inteligente nuevo o restablece la configuración de tu teléfono. Es posible que sea más seguro conseguir un teléfono inteligente nuevo con una cuenta a la que el abusador no tenga acceso. Si conservas tu teléfono inteligente, considera eliminar la aplicación de acoso restableciendo la configuración de fábrica y reinstalando el sistema operativo del fabricante. No reinstales programas ni contenido del antiguo teléfono o de la nube, ya que eso podría reinstalar el programa espía o spyware.

Para más información, lee nuestras recomendaciones sobre tecnología y nuestros artículos sobre spyware en dispositivos móviles. Para obtener ayuda, comunícate con la National Domestic Violence Hotline. Si estás en peligro inminente, llama al 911.